Le regole per i minori online (elaborate da Unimi e Corecom) e le voci dei ragazzi e delle ragazze

Nel 2022 Unimi e Corecom Lombardia hanno elaborato delle regole, insieme agli studenti, circa l'uso responsabile delle tecnologie online.

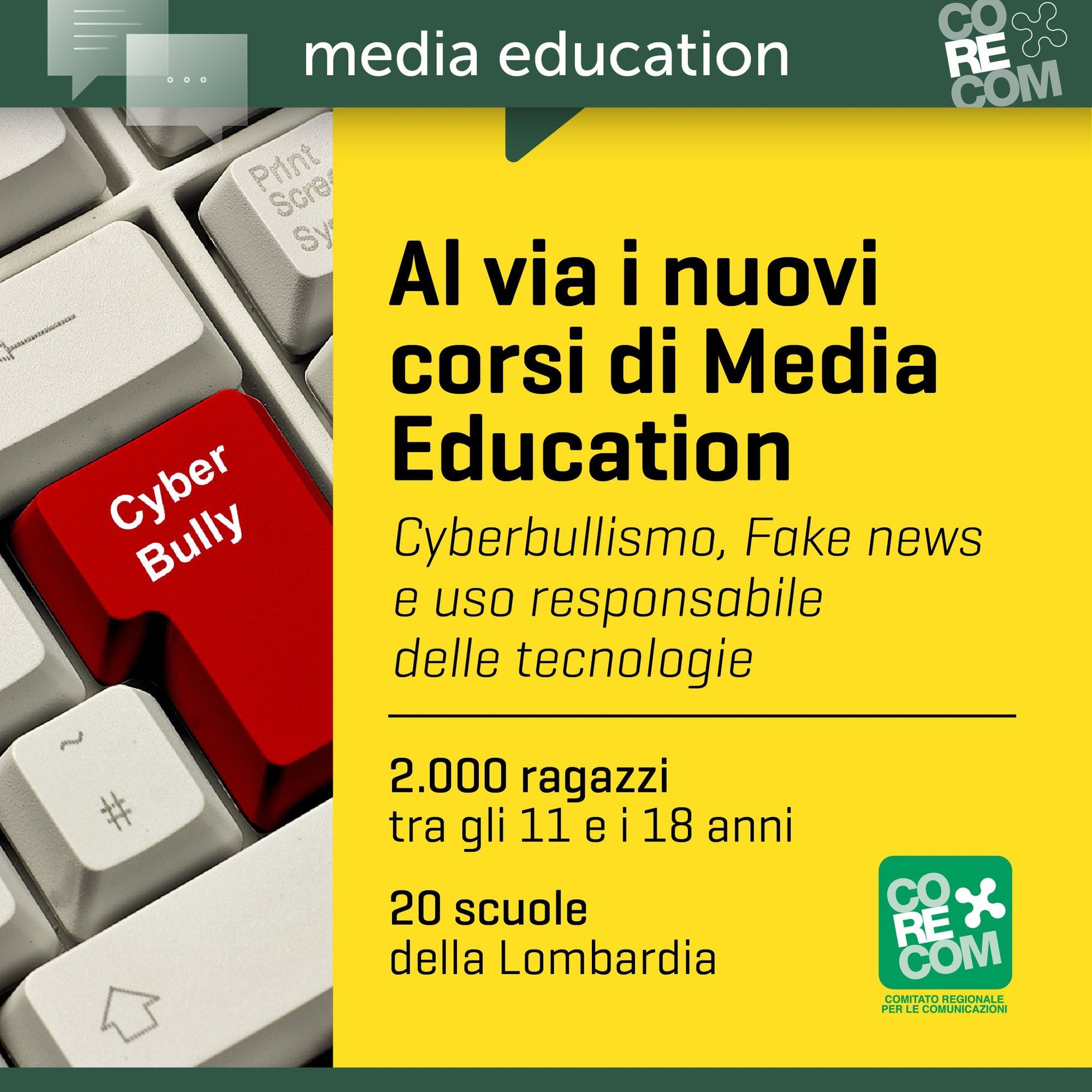

Negli ultimi quattro anni, il team di informatica giuridica dell'Università di Milano, coordinato dal Prof. Giovanni Ziccardi, e la Presidente del Corecom Lombardia, Avv.ssa Marianna Sala, hanno coordinato un'attività di formazione in centinaia di classi su temi quali l'uso responsabile delle tecnologie, il cyberbullismo e le fake news.

Qui di seguito riportiamo l'esito dei laboratori effettuati con i ragazzi e le ragazze, che contengono spunti utili per tutti gli educatori.

LABORATORIO CORECOM/UNIMI 2022

PROPOSTA DI REGOLE PER USO RESPONSABILE DELLE TECNOLOGIE, GESTIONE ODIO E BULLISMO, DIFESA DALLE FAKE NEWS

Le vulnerabilità tipiche dei bambini/ragazzi e le regole che andrebbero seguite:

1. Non esiste il “mio” profilo, la “mia” bacheca”, la “mia” chat: TUTTO è PUBBLICO. SCREENSHOT. Non esiste il SEGRETO online. Non esistono CONVERSAZIONI PRIVATE A DUE. Forma di bullismo molto diffusa: rivelazione di segreti di amici (“outing and trickery”). Non affidabilità degli interlocutori.

2. Più conoscete la tecnologia, più siete protetti. Essere un poco HACKER nel quotidiano. Curiosi! Comprendere a fondo le richieste di consensi nelle App, ciò che si approva e ciò che comportano. Leggere con attenzione i termini d’uso delle app o del servizio, o nella installazione di videogiochi.

3. Tutto viene amplificato. Danno enorme alla vittima. Tutto quello che avviene oralmente di solito si dimentica, decade in fretta. E rimane in un contesto ridotto (si pensi a un litigio in una classe, o in un bar).

4. Tutto rimane. Il dato non muore!! (persistenza). Non si riesce più a cancellare. Gli insulti rimangono fissi e si “ripropongono”, l’offesa rimane sempre viva.

5. Tutto arriva ovunque, tutto è virale. Sui social network!!! L’informazione prende vita. Condivisioni/share, like, maggior evidenza dei contenuti! Ad esempio: litigio in chat o chiamata vocale fatta circolare tra amici.

6. Il dato personale va protetto: privacy propria (vostra) e altrui. La morte della privacy: esibizione dei dati. Selfie e sexting. Proteggere anche la privacy altrui: non condividere informazioni imbarazzanti su amici. Cancellare!!! Non condividete i vostri dati personali su luoghi/web pubblici e sui social. Potete essere controllati/e tramite le vostre attività sui social (esempio: un ladro che va a rubare a casa perché dai social sa che l'abitazione è vuota). Narcisismo. Attenzione alle foto provocanti inviate e alle sfide estreme.

7. Non credere alle identità ed essere diffidenti circa le informazioni e i contatti. Fake news. Falsi profili. Su Internet è semplice spacciarsi per un'altra persona o diffondere notizie false apparentemente vere. Attenzione al gossip malvagio, alle voci di corridoio, a male interpretare notizie che non sono in realtà approfondite e senza aver letto tutta la conversazione.

8. Non cambiate comportamento online. Effetto disinibitorio. Dietro lo schermo molti cambiano! Non diventate aggressivi/e!

9. Cercate esempi buoni di riferimento (autorità: genitori, insegnanti, referenti). Trovare dei “maestri”. Segnalare sempre episodi spiacevoli! Segnalare i contenuti d’odio in cui ci si imbatte ai gestori o al sito. Non tenere nascosti episodi (problema gravisiimo del sommerso!)

10. Siate creative e creativi nell’uso delle tecnologie. Il mestiere del futuro. Approccio creativo ma in ogni momentointelligente.

ANALISI DEI PROBLEMI E DI UN USO “PATOLOGICO” DELLE TECNOLOGIE DA PARTE DEGLI STUDENTI (CON LORO OSSERVAZIONI)

1.

Sfide e catene

Nel 2017 abbiamo sentito parlare della Blue Whale, una challenge che porta al suicidio.

Catena: messaggi che indicano cose da fare in un certo tempo.

Duplicazione profili: istigazione al suicidio, caso di Jonathan Galindo, con immagine-profilo falsa. Gli utenti prendevano la sua identità. Inizialmente dialogo amichevole: poi “spinge” l’utente a fare qualcosa. Tagliarsi o suicidio. Ciò avviene su Telegram, Twitter, Instagram, poco su YouTube, TikTok (ma poco, e l’assistenza controllava e, comunque, gli utenti segnalavano).

TikTok: challenge dove auricolari vanno avvolti attorno al bacino: per fisico perfetto. Facevi un video e prendevi auricolare, se faceva più di due giri avevi un fisico perfetto. Rischio: i) la ragazza si convince che vuole arrivare anche lei a raggiungere quell’obiettivo ii) farsi male all'addome: lesioni.

Su TikTok si doveva saltare + sgambetto e cadere di testa (rischio di lesioni).

Ingerire acqua con rotolo di cartone (TikTok).

REGOLA ELABORATA INSIEME: Non partecipare a sfide che possano mettere a rischio i) la vostra salute ii) la vostra reputazione

Perché si partecipa: i) per aumentare i follower (“visibilità”), il valore di una persona è calcolato in termini di follower/visibilità; ii) far diventare una sfida propria “virale”; iii) dimostrare di essere più grandi e non solo vittima di bullismo, ed essere inclusi/e nel gruppo (“prova di coraggio per entrare in gruppo”) iv) per autostima, riconoscimento personale.

2.

Laboratorio sul sexting

Il lavoro dei ragazzi

Definizione: invio di messaggi (sia testo, che foto, che video) sessualmente espliciti o provocanti con cellulare e Internet.

Quanto è diffuso questo fenomeno tra i 10-16 anni? 10-13 (molto basso?). 13-14 (più grandi ma non ancora pronti: un poco di più). 15-16 anni (“aumento del sexting” ma non sui social).

Seconda opinione della classe: dai 10 ai 13 molto basso. 13-14 aumenta e poi 15/16 non tantissimo. Molto diffuso nelle chat private!

Terza opinione: già da 11 anni e molto diffuse su Instagram!

Motivazioni: i) metodo per cercare un contatto/fidanzato; ii) mostrarsi/esibizionismo iii) alzare livello di autostima, bel fisico, filtri e postura imitata da star o influencer iv) aumento del fenomeno con Covid e lockdown(si veda la chat Omegle) v) sexting costretto: qualcuno che ricatta per ottenere altre foto altrimenti le fa circolare.