Digital Important Persons (S01 E01): Karl Koch

La storia di Karl Koch si inserisce nel mondo hacker europeo, e internazionale, degli anni Ottanta e Novanta, con molti aspetti affascinanti e inquietanti.

1. Lo sfondo degli accadimenti che si andranno a narrare

Potrebbe, forse, apparire a taluno - o a taluna - inopportuno, sotto diversi aspetti, inaugurare la prima Stagione della serie di post che ho denominato “DIP” (Digital Important Persons) ricordando, nel primo Episodio, un profilo assai controverso quale quello di Karl Koch, hacker tedesco nato il 22 luglio 1965 e morto, tragicamente, il 23 maggio 1989. Parliamo di fatti di oltre trent’anni fa; alcuni li definirebbero, a ragione, "della preistoria dell’informatica".

Il giovane informatico di Hannover fu coinvolto in gravi reati informatici, in attività di spionaggio e, soprattutto, morì tragicamente in pieno periodo di chiusura di Guerra Fredda (una fascia temporale che, di solito, si fa iniziare nel 1947 e terminare tra il 9 novembre del 1989, con la caduta del muro di Berlino, e il 26 dicembre del 1991, con la dissoluzione della Unione Sovietica). Fu, dopo la sua morte, accusato di aver mantenuto legami con la criminalità e, in generale, di aver operato in un ambito di chiara, e costante, illegalità.

Allo stesso tempo, però, le vicende di Karl Koch, e quelle accadute attorno alla sua vita, ci riportano a un periodo storico che, in molti, riconoscono quale particolarmente interessante per analizzare lo sviluppo dell’hacking in Europa e la cui comprensione è assai utile per interpretare molti aspetti (anche) del quadro contemporaneo.

Mi riferisco a un periodo – e a un ambiente – che si nutriva con ansia delle notizie sulle azioni e sulle campagne/battaglie online che stavano conducendo gli hacker nordamericani; ad anni in cui si celebrò, in una libreria di Amburgo, la nascita del Chaos Computer Club (che è rimasto, da allora, il più carismatico gruppo hacker europeo); a un contesto culturale mainstream che stava vivendo un cambiamento nella percezione del profilo dell’hacker, da ribelle/pirata combattente per le libertà a vero e proprio criminale.

Sono, anche, gli anni del primo, grande processo in Germania per criminalità informatica, che mostrò la difficoltà palese, per i giudici, di comprendere anche solo i più elementari aspetti tecnici delle questioni che giungevano davanti ai tribunali. Cominciarono ad essere approvate, sul punto, le prime leggi proposte dal mondo politico per tutelare i sistemi informatici dall’accesso abusivo.

Insomma, in quegli anni, tra il 1980 e il 1990, stava succedendo TUTTO, e la storia di Karl Koch si colloca proprio in quel periodo.

Anche per noi, in Italia, la metà degli anni Ottanta è ricordata come quella del primo computer avuto in regalo (quasi sempre un Commodore), delle prime BBS che aprivano la possibilità delle connessioni con il mondo e consentivano finalmente di uscire dall’isolamento della propria cameretta grazie alla linea telefonica, dei videogiochi e dei programmi in BASIC, di istruzioni copiate e di listati trascritti da riviste acquistate in edicola e, soprattutto, dal passaparola e dalla condivisione della conoscenza. Ma furono anche gli anni della pirateria, almeno fino al 1992 e al 1993, quando le prime norme, anche in Italia, iniziarono a definire i confini (e, soprattutto, i reati), e poco dopo iniziarono anche da noi indagini e crackdown spesso indiscriminati.

Sono gli anni, insomma, dove si sono diffusi i primi princìpi che per molti versi, e seppur in un quadro tecnologico completamente mutato, si sono tramandati fino ad oggi.

Karl Koch si trovò, suo malgrado, a vivere, e a morire, proprio al centro di tutto questo.

2. Le fonti che ho utilizzato

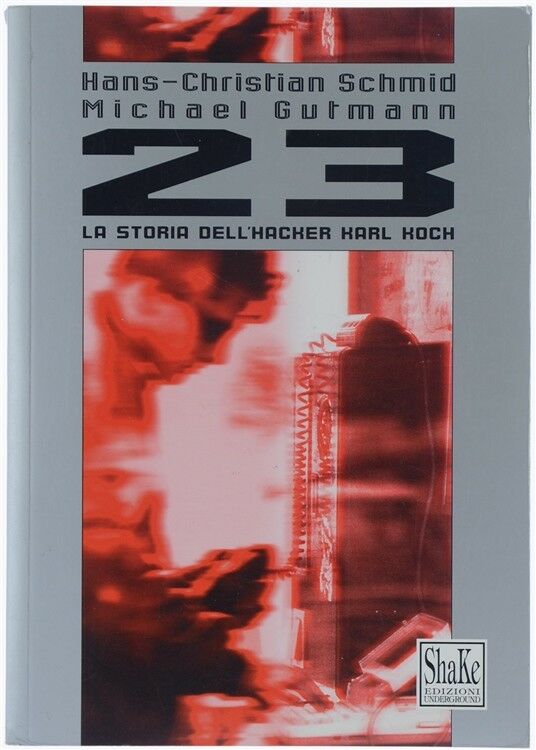

Ho qui ripercorso, narrato e commentato la storia di Karl Koch prendendo le mosse da quanto scritto nel libro di Hans-Christian Schmid e Michael Gutmann dal titolo “23. La storia dell’hacker Karl Koch”.

È un libro di fine anni Novanta (più precisamente: del 1999), meritoriamente tradotto e pubblicato in Italia nel 2001 da Shake Edizioni Underground.

Si narra, con un taglio giornalistico e in parte biografico, una vicenda è che affascinante e tragica allo stesso tempo.

Per comprendere le origini dei fatti, si ricordi che siamo nel giugno del 1989, in Germania. Viene trovato, in un bosco tra Hannover e Wolsburg, il cadavere carbonizzato di Karl Koch. Un evento che, per molti versi, chiude un’epoca. E ne aprirà un’altra.

Il giovane hacker muore a 23 anni, all’interno di una Passat con, a fianco, i resti di una tanica rossa di benzina. L’ipotesi della polizia è che si sia versato addosso della benzina dandosi, poi, fuoco. Suicidio, quindi. Senza dubbio alcuno.

Karl non lascia nessuna lettera, e vi sono solo poche cose che vengono ritrovate nel suo appartamento, ma nulla di importante, o nulla che possa chiarire le motivazioni di un simile gesto.

Stiamo parlando di un ragazzo nato nel 1965 ad Hannover, in un contesto familiare complesso, pieno di tensione, alcool, malattie e conflitti quotidiani, con i genitori che moriranno presto, un solido rapporto di affetto con la nonna e grossi problemi di apprendimento durante i primi anni di scuola.

Verso i 13 anni, inizia il cambiamento, e i risultati scolastici eccellenti, soprattutto in astronomia e informatica, lo fanno ricordare dagli amici come un profilo intelligente ma poco idoneo ad essere "costretto" e incardinato in una griglia regolare e densa di obblighi come potrebbe essere quella del sistema scolastico.

A 14 anni, il regalo del libro “La Mela d’oro", la seconda parte della “Trilogia degli Illuminati” di Robert Anton Wilson (un romanzo in cui vengono descritti i segnali di una cospirazione a livello mondiale), gli cambia la vita.

Non è un libro adatto a un quattordicenne, notano anche gli autori del saggio che ho preso come spunto. È un viaggio attraverso una storia secolare di cospirazioni, sette, messe nere, sesso e droghe. Forse gli fu regalato per errore: magari era una copia-saggio che era pervenuta alla redazione del padre giornalista per una recensione. Ma resta il fatto che la storia lo sconvolge.

La trama coinvolge una potente congregazione segreta, “Gli Illuminati”, che tenta di provocare la Terza Guerra Mondiale.

Hagbard Celine, il protagonista dissidente del romanzo, comprende le macchinazioni in corso e tenta di combatterle.

Hagbard viene raccontato come un genio folle, altamente qualificato, in grado di esercitare tutta una serie di attività che “vanno dalla giurisprudenza all’ingegneria”. Una persona che sceglie, come unica ragione di vita, la pirateria, e che viaggia attraverso i mari della terra sul suo sottomarino dorato. Hagbard sviluppa il computer “Fuckup”, una macchina che è in grado di calcolare senza sosta il destino del mondo basandosi sugli esagrammi (poligoni stellati a sei punte) dell’oracolo cinese I Ching e arriva a profetizzare una guerra mondiale atomica, con milioni di morti.

Il ragazzo rimane affascinato e innamorato dal personaggio e dal suo ruolo. Compra anche gli altri libri, e pian piano si chiude in quel mondo, leggendolo decine e decine di volte.

Da adolescente cerca di rimanere il più possibile fuori casa, si avvicina alle droghe, inizia ad essere attivo nella vita scolastica (soprattutto come rappresentante) anche se il rendimento scolastico peggiora, soffre di attacchi di panico prima degli esami, di difficoltà di concentrazione, di disturbi del sonno e cerca costantemente, nella società che lo circonda, le tracce di questa cospirazione. Inizia a confondere, in molti casi, fantasia e realtà.

3. La conoscenza di altri hacker

Karl, a un certo punto della sua adolescenza, inizia a interessarsi di informatica: vede, nei computer, la chiara possibilità di poter migliorare il mondo, di scambiare liberamente le informazioni, di scoprire la verità riguardo a determinate situazioni, di rompere il velo, o il muro, dei segreti.

Nel 1984 gli muore anche il padre, e va a vivere da solo con un buon gruzzolo di eredità. Acquista un computer e, da quel momento, entra da protagonista nella nascente scena informatica di Hannover.

Karl siede per ore, di notte, di fronte allo schermo di un computer. Passa ad assumere droghe pesanti; i soldi che ha avuto in eredità gli ricordano la morte del padre, quindi preferisce sperperarli. Oltre a ciò, manifesta una estrema difficoltà nel relazionarsi con le persone.

I nuovi amici di Karl sono, in quegli anni, hacker. Si vedono come pionieri dell’età dell’informazione, come dei combattenti per lo scambio mondiale e libero delle informazioni.

Gli hacker, sostiene Koch, "incarnano il futuro".

E tanto più saranno popolari, tanto meno si potrà danneggiare la loro linea politica.

La caratteristica essenziale di un hacker è, secondo Koch, l’intuizione. Spesso sono le idee e le trovate senza senso ad avere aiutato la scienza, e sono gli hacker a realizzare considerevoli progressi. È entusiasmante, per il giovane, che tutto un sistema di elaborazione dei dati venga messo in funzione dall’introduzione di una istruzione da parte di un ragazzino. E così si stana l’inimmaginabile forza nascosta all’interno di un computer.

Questo gruppo di hacker diventa un corpo elitario, che parla un linguaggio tutto suo, che vive di notte e fa l’alba per raggiungere un obiettivo, che vive solo per programmare e accedere alle reti che nel mondo, in quel momento, si stanno aprendo verso l’esterno.

Soprattutto reti militari, statali e universitarie.

4. La guerra degli hacker in Germania e la nascita del CCC

Agli inizi degli anni Ottanta arrivano anche in Germania le notizie dell’hacking nordamericano e delle guerre tra gruppi. I Legion of Doom e i Masters Of Deception inizieranno presto ad operare in tutti gli Stati. Un quadro rivoluzionario, più della musica, dell’arte e della scrittura. Una attività considerata realmente sovversiva.

John T. Draper diventa, anche per i giovani hacker tedeschi, un idolo. Subito ribattezzato “Captain Crunch”, Draper scopre che semplicemente soffiando in un fischietto trovato nelle scatole di cereali si possono ingannare i sistemi telefonici e le centrali, telefonando in tutto il mondo a tariffa zero. Le grandi società telefoniche sono il primo obiettivo: rappresentano il potere.

Richard Chesihre, una seconda leggenda del mondo hacker anch’essa proveniente dagli USA, con un nickname derivato da Alice nel Paese delle Meraviglie, inizia a pubblicare TAP, un foglio informativo hacker in cui si forniscono consigli su come telefonare gratuitamente.

In Germania, in una libreria di Amburgo, nel 1984 si svolge l’assemblea per la fondazione del Chaos Computer Club (CCC).

Gli hacker tedeschi chiedono e, anzi, esigono il riconoscimento di un nuovo diritto allo scambio di informazioni. Uno scambio che sia libero in tutto il mondo, non ostacolato e non controllabile da nessuno, senza eccezioni tra tutti gli esseri umani e le altre forme di vita intelligenti.

Il CCC vuole sensibilizzare l’opinione pubblica sui temi della sicurezza dei dati, affermano pubblicamente Wau Holland e Andy Müller-Maguhn, i due fondatori, e sul fatto che sia in corso un accumulo dei dati senza una contestuale cura per la sicurezza. Vogliono anche presentare alla stampa in maniera positiva gli hacker che stanno emergendo in quegli anni, come professionisti capaci di mostrare i punti deboli della sicurezza della società, come soggetti curiosi utili alla società, e non come criminali.

Nella loro fanzine scrivono che i computer sono giocattoli, utensili e strumenti per pensare, ma soprattutto sono il medium più importante nella società che si stava delineando.

Ne hanno abbastanza della politica di ignoranza e paura che circonda i computer, e anche delle misure di censura dei gruppi commerciali, dei monopoli postali (allora il sistema postale e di connettività era visto come un nemico) e, ovviamente, dei Governi.

Steven Levy, nel suo libro “Hackers”, descrive i principi etici cui gli hacker si devono attenere, e che diventano principi anche “importati”, almeno teoricamente, in Europa.

L’accesso ai computer, e a qualunque cosa che potrebbe insegnare al cittadino a capire il modo in cui il mondo funziona, dovrebbe essere illimitato e totale.

Il “metterci le mani dentro”, per vederne il funzionamento, il codice, per renderlo non solo trasparente ma anche modificarlo affinché sia sempre più utile, è sempre un imperativo.

Tutta l’informazione, poi, dovrebbe essere libera.

Non bisogna fidarsi delle autorità e bisogna promuovere la decentralizzazione, soprattutto dei sistemi di comunicazione.

Infine, ultimo ma non ultimo, gli hacker dovrebbero essere giudicati sulla base delle loro azioni, non dai criteri fasulli come i diplomi, l’età, la razza o la posizione sociale.

5. Entra in scena “Hagbard”

Karl inizia a dedicare il suo tempo soltanto al computer, e dialoga soltanto con informatici. Entra nella scena hacker tedesca, e internazionale, come Hagbard Celine, poi abbreviato in Hagbard, ed è affascinato dagli episodi di pirateria che arrivano dagli Stati Uniti d’America.

Fonda una succursale, un piccolo circolo del Chaos Computer Club di Amburgo, e inizia a sviluppare i suoi contatti sino ad entrare nella cerchia di élite degli hacker.

Insieme ai suoi colleghi inizia a penetrare in computer di sconosciuti. Entrano per divertirsi, per senso di sfida, e l’opinione pubblica segue queste azioni con simpatia, anche perchè non c’erano ancora norme penali specifiche.

Quando attaccano sistemi negli Stati Uniti, i giovani hacker tedeschi iniziano ad attirare l’attenzione di FBI, polizia criminale federale tedesca e poste tedesche. Gli obiettivi sono grandi centri universitari, ma anche il sistema del NORAD che si vedeva nel film War Games.

Pengo, un amico di Karl, è un ragazzo di Berlino che entra in contatto con Hagbard e che ha un nickname che richiama il pinguino di un videogioco.

Si incontrano nel 1985, a un congresso del CCC, dove vengono intervistati insieme. Inizia, in questo periodo, la leggenda sul numero “23”, contenuto nelle righe della trilogia sugli "Illuminati". Si tratta del numero sacro dei cospiratori, un codice segreto che ricorre continuamente. Anche la stampa, pian piano, inizia ad interessarsi a questi nuovi fenomeni, più per folclore che per reale timore nei confronti delle loro azioni.

In quel periodo, la scena hacker era molto contenuta. In tutto il mondo operavano cinquanta o sessanta hacker. Una dozzina in Germania, di cui tre o quattro ad Hannover. E si conoscevano tutti. Le attività erano di tenere impegnati gli amministratori dei VAX, un’architettura hardware diffusa sin da metà degli anni Settanta, entrando nel loro sistema.

I giovani iniziano a discutere del ruolo politico che dovrebbero avere gli hacker, della necessità di cambiare il mondo. Prospettano una imminente guerra informatica tra le potenze mondiali. Le reti diventano un enorme spazio di giochi e di avventura. Tutto è permesso, e nessuno può controllare quello che viene fatto. Si esce dal mondo attuale e si entra in un mondo in cui si è solo chi si vuole essere. Dove spazio e tempo fluiscono insieme.

La stampa comincia ad inseguirli e a svelarle le loro identità, anche se a volte sono profili fragili, e loro si espongono per dimostrare che non sono criminali, per opporsi a un disegno di legge che, in quegli anni, voleva punire la violazione di proprietà elettronica che entrerà, poi, in vigore nel 1986 e che prevedrà fino a tre anni per l’accesso non autorizzato ai sistemi.

Finisce, pian piano, l’età dell’innocenza. Alcuni hacker sono ricercati dalla polizia. L’opinione pubblica oscilla. I Legislatori agiscono.

6. L’attenzione di stampa e magistratura

A metà settembre del 1986 si accusarono alcuni hacker tedeschi di essere entrati nei computer della NASA. I giornalisti di tutto il mondo si interessano al CCC. Il CCC sostiene che era stato fatto per portare attenzione verso il problema della sicurezza.

Negli incontri tra i ragazzi si inizia a ventilare la possibilità di contattare i servizi segreti russi per dare una svolta alle loro attività e per salire, per così dire, di livello. L’idea è quella di violare sistemi su commissione e di rubare i dati, per poi vendere al KGB materiali trafugati da supercomputer americani.

Pedro e DOB sono due nuovi attori/amici hacker che entrano nella cerchia di Koch. Pedro, in particolare, un giorno decide di partire per Berlino Est, va all’ambasciata russa e concretizza il contatto con il KGB.

Si presentano in ambasciata come un gruppo di hacker inseriti già in certi sistemi e capaci di vendere specifici documenti segreti alla Russia. Si rivedono con un contatto russo per consegnargli documenti carpiti da un calcolatore del Pentagono, con indirizzi e informazioni specifiche su generali statunitensi, un materiale considerato molto delicato, che non si trovava comunemente in giro. Queste informazioni sulle attività di questi giovani tedeschi arrivano a Mosca, e si consolidano le relazioni coi servizi.

Cominciano, da allora, le azioni di hacking specifiche commissionate dal KGB. A ogni consegna i giovani hacker vengono pagati e spendono tutto in droga e feste. Entrano nel sistema delle spie, con incontri mirati, passaggio a Berlino Est, impermeabili e denaro contante in corposi rotoli che passa di mano in mano.

Hanno accesso, in quel periodo, a seimila calcolatori della NATO. Ma la situazione diventa, ben presto, ingestibile a causa di paranoie, cocaina e LSD, depressione e istinti suicidi.

Perdono, sempre più spesso, completamente il controllo, e rischiano di mettersi nei guai. Sono, probabilmente, già controllati dalla polizia federale, che ha affittato un appartamento di fronte al loro per effettuare attività di spionaggio nei loro confronti.

Karl continua, intanto, a cercare prove sui calcolatori della cospirazione mondiale che ha in mente da sempre. Era convinto di essere sulle tracce di uno dei cinque Illuminati che governavano la popolazione mondiale, e continua a manifestare delirio di persecuzione e una folle paura di essere controllato. Quando trova tracce di un virus informatico su un computer nordamericano, pensa a una epidemia mondiale in arrivo. Nel 1986 esplode il rettore a Chernobyl, ed è convinto di essere stato lui, con le sue attività di hacking per il KGB.

Spesso Karl va a Berlino con DOB quando ha bisogno di soldi, ma anche l’organo federale per i servizi segreti inizia a tenerlo sotto controllo e accede al suo appartamento: da questo momento iniziano le perquisizioni in casa degli hacker.

Karl fugge in Spagna, poi ad Amsterdam, ma si sente pedinato anche là quindi torna ad Hannover e combatte con debiti e fragilità psichica, non riesce a disintossicarsi e alla fine gli amici più cari lo convincono ad entrare in clinica, dove gli somministrano farmaci per cercare di rimediare alla sua situazione.

A 22 anni esce, e cerca di ricominciare con un lavoro normale. Si divide il gruppo, e Urmel si collega a computer americani, nel primo semestre del 1987, attraverso il calcolatore dell’università di Brema, per aggirare i costi di collegamento, ma darà vita a una caccia all’hacker di dimensioni mondiali.

7. Il gatto e il topo

Negli Stati Uniti l’astrofisico Clifford Stoll nota, un giorno, uno spreco di calcolo di 75 centesimi nel computer del suo laboratorio. È uno scienziato di 38 anni che lavora a Berkeley, in California, in un laboratorio con dati importanti, collegati al sistema della difesa degli Stati Uniti.

Urmel ha inserito un programma nel computer di Stoll che gli garantisce i privilegi da amministratore, e Stoll ha timore che dalla sua rete siano riusciti ad accedere a Milnet, la rete militare. Quindi forma un team con cui registrare le attività dell’intruso e le sue procedure, prepara delle trappole, delle reti false, e inizia il gioco del gatto col topo.

Stoll si rivolge anche a NSA, CIA e servizi segreti, e in particolare l’FBI si interessa e chiede alle autorità e alle poste tedesche di intervenire.

Urmel viene identificato il 23 giugno del 1987, e il suo appartamento perquisito. Gli sequestrano tutto, anche se molti file erano cifrati, poi un banale errore di procedura blocca l’indagine.

Le autorità iniziano a diffidare del CCC, si diffonde un clima di paranoia e di paure di tradimenti, accuse di aver violato sistemi, arresti dei vertici. Vi è un’atmosfera contro gli hacker che diventa molto pesante; in poche parole, sta cambiando completamente la percezione che si ha di questi soggetti.

Karl annuncia di voler scrivere un libro con tutti i segreti di questo nuovo tipo di spionaggio. Lo annuncia pubblicamente, nonostante i suoi amici cerchino di portarlo a ragionare, anche perché nel frattempo la vicenda di Stoll ha l’attenzione della stampa e tutti, giornalisti e investigatori, stanno per arrivare a Urmel. I giornalisti nazionali e locali iniziano a indagare sulla scena hacker di Hannover.

Alcuni giornalisti trovano Karl Koch, che non sta attraversando un buon periodo e che, soprattutto, ha bisogno di soldi. Gli strappano delle interviste dove parla, probabilmente inventando, di un attacco a una centrale nucleare, ed è una storia che ovviamente piace molto ai giornalisti. La stampa cerca allora ulteriori scoop, ma con dati non spesso esatti. Allora i giornalisti offrono somme per violare sistemi davanti a loro: una vera e propria istigazione a delinquere e messa in pericolo di soggetti che erano molto fragili psicologicamente, in pratica

Karl arriva ad ammettere a organi di stampa di aver venduto materiale al KGB e, nel luglio del 1988, si presenta alla sede della sezione criminalità informatica. Anche Pengo, non appena viene a sapere dell’intenzione di Karl di vuotare il sacco, si unisce e corre ai ripari.

Ulrich Sieber, un noto professore di diritto penale dell’informatica, li accompagna all’autorità federale di Colonia, e da questi giorni iniziano complesse trattative giudiziarie e politiche.

Karl viene interrogato da tutte le forze di polizia perché visto come una miniera di informazioni sulla scena hacker, nonostante le sue condizioni psicologiche precarie.

Nel marzo del 1989 la connection con il KGB viene smantellata. Su tutti i telegiornali viene presentato come un caso di spionaggio incredibile: "la nuova era dello spionaggio". In prima serata diventa il tema di attualità. E tra processi, brevi periodi di detenzione, ricoveri in clinica, tentativo di riprendere un lavoro, si arriva al giorno della morte improvvisa di Koch.

Non si sa cosa sia successo. Suicidio o esecuzione? E chi è stato? Il KGB, o gli amici di un tempo? Si avvicinava il processo. O erano coinvolti anche terroristi della RAF di cui aveva rivelato nomi?

Karl Koch muore il 23 maggio. Proprio di 23. E continuano le inchieste sugli hacker tedeschi che lavoravano per il KGB, fino a quando, nel gennaio del 1990, inizia il processo contro di loro.

Pedro, DOB e Urmel sono in aula. I giudici fanno molta fatica a comprendere i passaggi più tecnici. Alcuni parlano di motivazioni politiche, contro lo strapotere USA e la sua aggressività nella politica estera, la pace nel mondo e l’equilibrio delle forze in campo. Tutti condannati per pochi anni di reclusione, meno di due.

Si sostiene che non ci fossero dati di grande valore consegnati al KGB. Si era in presenza di ragazzini che facevano qualche passeggiata verso Berlino Est per vivere un’emozione da spie e bere qualche caffè caldo. Niente di più, in un tentativo generalizzato di minimizzare l’accaduto.

8. Cosa ci rimane

Della vita, e delle avventure personali e criminali di Karl Koch, ci rimangono tanti aspetti su cui riflettere ancora oggi.

Si tratta, innanzitutto, di una storia poco nota, che avvenne mentre il muro di Berlino stava crollando e che non ha avuto un grande riscontro generalista ma che, in realtà, vide tantissimi soggetti coinvolti: da Clifford Stoll all’FBI, dai servizi segreti alla stampa nazionale e internazionale.

Clifford Stoll, in particolare, fu molto criticato. La sua sfida con Markus Hess, hacker tedesco tra quelli reclutati dal KGB, fu però molto interessante da un punto di vista della digital forensics e delle trappole, o strategie di honeypot, pensate per individuarlo.

Appare, chiaro, un disagio esistenziale ed adolescenziale ma anche una voglia di alterare gli equilibri mondiali che si si stavano, in quel periodo, assestando e polarizzando.

La stampa si interessò al tema, con un servizio in quattro episodi che finì pubblicato su Stern; fu pubblicato il libro The Cuckoo’s Egg di Clifford Stoll ma vi fu anche un fiorire di nuovi riferimenti culturali degli hacker di quel tempo, dalla Trilogia degli Illuminati a Neuromante di William Gibson. L’hacking stava diventando un fenomeno culturale, e ogni giorno si trovava a dover riflettere sui suoi rapporti con il mondo criminale.

Nessuno sa cosa accadde in quel bosco di betulle, in quell’auto, e diventa impossibile comprendere se ci fosse dietro un progetto, una premeditazione, o se tutto sia stato lasciato al caso e, magari, alle droghe.

Il tutto avvenne in un quadro, quello di Hannover, molto particolare, stantio, con sullo sfondo la confusione tra immaginazione e realtà, la solitudine, una situazione che a un certo punto sfugge al controllo di tutti e che, forse, spinge Hagbard ad uccidersi.

Il sensazionalismo dei media, la mancanza di empatia di alcuni giornalisti, le azioni spettacolari di polizia e magistratura hanno completato un quadro tetro ma che, ogni tanto, lasciava spazi e barlumi di speranza.

Da allora, l’idea di hacking non fu più la stessa.

Non solo per le norme criminali, sia chiaro, ma fu un po’ la perdita dell’innocenza, il passaggio traumatico e violento dalla spensieratezza e creatività delle Università californiane ai grigi palazzi tedeschi e, soprattutto, alla Guerra Fredda.

Una bibliografia essenziale per approfondire questi temi

Hans-Christian Schmid e Michael Gutmann, 23. La storia dell'hacker Karl Koch, Shake Edizioni Underground.

Steven Levy, Hackers. Gli eroi della rivoluzione informatica, Shake Edizioni Underground.

Clifford Stoll, The Cuckoo's Egg, Knopf Doubleday Publishing Group.

Stefano Chiccarelli e Andrea Monti, Spaghetti Hacker (seconda edizione), Monti & Ambrosini.

Carlo Gubitosa, Hacker, scienziati e pionieri. Storia sociale del ciberspazio e della comunicazione elettronica, Stampa Alternativa.

Carlo Gubitosa, Italian Crackdown. BBS amatoriali, volontari telematici, censure e sequestri nell'Italia degli anni '90, Apogeo.

Giovanni Ziccardi, Hacker. Il richiamo della libertà. Marsilio.

Pekka Himanen. L'etica hacker e lo spirito dell'età dell'informazione, Feltrinelli.

Bruce Sterling, The Hacker Crackdown - Giro di vite contro gli hacker: legge e disordine sulla frontiera elettronica, ShaKe edizioni Underground.