Anno Nuovo, Autenticazione Nuova… (meglio se doppia!)

Passare a un'autenticazione a più fattori (almeno due...) è oggi essenziale per aumentare il nostro livello di sicurezza nelle attività online quotidiane.

L’autenticazione a due (o più fattori), o l’attivazione di un “secondo fattore di autenticazione”, non è una cosa nuova, nel mondo della sicurezza informatica.

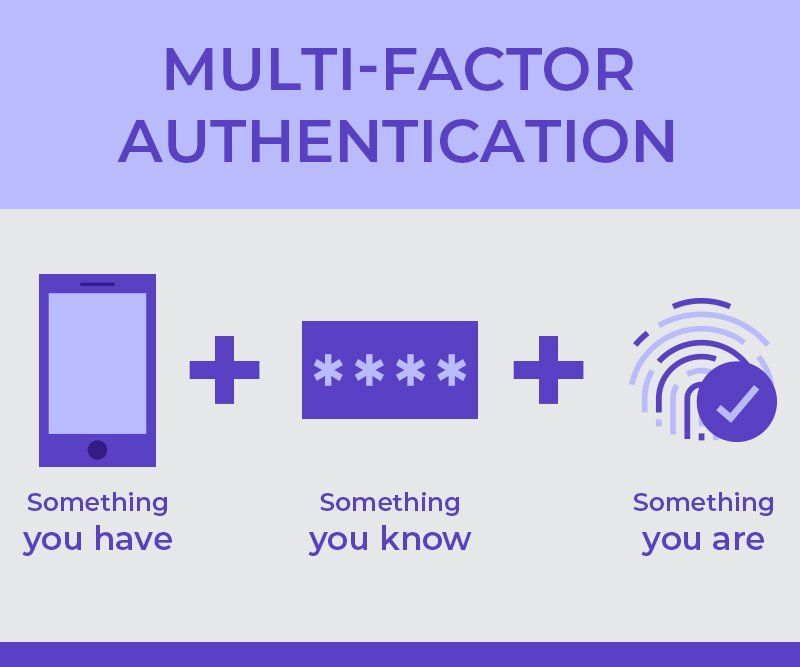

Consiste, infatti, in un procedimento molto semplice da comprendere: si "impone" al sistema/servizio, quando stiamo per autenticarci (ossia quando abbiamo inserito nome utente e password per entrare in un “ambiente” e farci riconoscere, che sia il nostro computer con Windows o la dashboard di un social network), di domandarci subito un altro elemento (secondo “fattore di autenticazione”) per farci entrare nel sistema, nella casella e-mail, nell’app, nella cartella, sui social o in qualsiasi nostro account.

L’altro “elemento” può essere o un codice che ci viene inviato via SMS sul nostro numero del telefonino, o un codice/password generato da uno strumento che ci è stato fornito, ad esempio, da una banca (si pensi a un generatore di OTP - One Time Password), o un codice generato da una app, o un “tap” su una finestra che appare da una app sul nostro telefonino, o altri metodi di fantasia del produttore, sino alla comune e-mail inviata ad esempio da LinkedIN o Twitter al nostro indirizzo di posta elettronica e che di solito contiene un codice di 6/8 cifre.

Più che lo strumento in sé, che ormai è previsto in tantissimi servizi, occorre comprenderne la funzione, e soprattutto è importante capire perché oggi sia indispensabile, soprattutto quando si trattano i dati per uso professionale.

La prima funzione è quella di rendere più sicura, ossia di rafforzare, la classica procedura di autenticazione basata su nome utente e password.

Il delegare tutta la sicurezza dei nostri accessi a “qualcosa che conosciamo”, spesso in situazioni dove il nome utente è ben noto o facilmente ricavabile (in molte realtà il nome utente è fornito standard a tutti gli utenti, ad esempio nome.cognome), è oggi un’idea molto debole.

La nostra password può essere conosciuta, carpita, possiamo averla comunicata o annotata, possiamo averla utilizzata per tanti servizi diversi e magari uno di questi è stato oggetto di un data breach e la nostra password è ora esposta.

È un po’ come allestire strumenti di sicurezza attorno a un castello: la semplice porta, con chiave, può essere rafforzata da un fossato, da un ponte levatoio, da sentinelle che verificano gli accessi, da posti di blocco.

Ecco, il senso del secondo fattore di autenticazione è proprio quello: non ci fidiamo più soltanto della “conoscenza” della password e della sua segretezza, ma presumiamo, ad esempio, che il telefono cellulare sia sempre in nostro possesso e che sia quindi il mezzo più semplice, e riservato, per ricevere un secondo codice per accedere, da aggiungere al primo che conosciamo. Un codice generato casualmente, ad esempio, e solo per quell’accesso.

L’autenticazione a più fattori basata sul telefonino o su una chiavetta/generatore di codici OTP/ App ha, ovviamente, alcuni aspetti fastidiosi.

Se non siamo in possesso di quel dispositivo (lo abbiamo dimenticato a casa, o si è scaricata la batteria), è chiaro che non riusciamo più ad entrare neppure noi nei nostri servizi, ma è proprio quella la funzione di tale sistema di sicurezza.

Per rendere il secondo fattore di autenticazione meno “fastidioso” si può impostare che non sia richiesto a ogni accesso ma, ad esempio, soltanto all’inizio della giornata, o che possa riconoscere dei dispositivi che ritiene “fidati” e si attivi soltanto se cerchiamo di accedere da browser o sistemi operativi differenti.

Questo ultimo aspetto è assai interessante: ci permette di tenere sotto controllo, ad esempio, eventuali tentativi di accesso ai nostri profili social network da computer diversi dal nostro, anche da altri Paesi.

Quello che consiglio, allora, con il nuovo anno, è un ripensamento delle nostre strategie di autenticazione che, secondo me, dovrebbe procedere per tre diversi step:

i) Come prima cosa, fate un bell’esame di coscienza con riferimento alle vostre credenziali (soprattutto password e PIN). Valutate se sia il caso di cambiarle, di renderle più complesse, di non utilizzarle più, sempre le stesse, per diversi servizi. Se non le cambiate da molto, è il momento di passare a una frase complessa (“passphrase”) al posto della password, che è un codice più lungo e più semplice da ricordare.

ii) Come seconda cosa, fate una verifica di tutti i servizi che usate più comunemente (ad esempio: Facebook, LinkedIn, Twitter, Gmail, la vostra posta elettronica, Instagram etc.) e cercate, nelle opzioni, la possibilità di attivare l’autenticazione a più fattori (di solito è sotto le voci di menù “privacy” o “sicurezza”) . Vi verrà domandato, probabilmente, un vostro numero di cellulare o vi verrà chiesto di installare una app che genera codici sul vostro telefonino, ed è un passaggio, si diceva, oggi essenziale.

iii) Come terzo step, valutate se aggiungere anche un sistema di autenticazione con il touch (impronta digitale) o con il riconoscimento del volto o della retina in tutti quei servizi (anche sul web) che consentono l'autenticazione biometrica.

Attivare un sistema con autenticazione a due passaggi permette non soltanto di proteggersi da attacchi “casuali” che vengono portati raccogliendo “a strascico” credenziali finite in qualche data breach, ma anche attacchi mirati che puntano proprio ad accedere ai nostri servizi e alle nostre informazioni.

Il mondo bancario, come è noto, è stato il primo a rendere obbligatori sofisticati sistemi di autenticazione che non si “fidano” più soltanto di una password, soprattutto quando ci sono da effettuare operazioni importanti (ad esempio disposizioni di denaro, bonifici, pagamenti).

Non deve però sembrare esagerato – quasi che fosse un "over-adempimento" – anche applicare simili tecniche nel nostro quotidiano.

Purtroppo, affidare oggi la segretezza e riservatezza dei nostri dati a una sola password non è efficace, mentre un secondo fattore di autenticazione ci può proteggere anche da nostri errori (ad esempio: una comunicazione errata della nostra password per e-mail) perché, comunque, non sarebbe possibile accedere al nostro servizio senza il telefono cellulare (e l’unico modo per accedere sarebbe quello di intercettare il messaggio col codice che viene inviato, un attacco già più complesso e mirato rispetto a quelli di cui abbiamo parlato poco sopra).